Optimizar su sistema de control de acceso para reforzar los niveles de seguridad a veces parece difícil. Anticipar y comprender las necesidades, los requisitos, los casos de uso, las trampas y los riesgos es una tarea desafiante en sí misma. Pero la realidad de la falta de información, las limitaciones presupuestarias, los flujos de trabajo complicados o un enfoque corporativo en la productividad pueden impedir o ralentizar la migración a tecnologías más seguras. Echemos un vistazo a tres razones clave para invertir en tecnologías que aumentarán el nivel de seguridad de su organización.

Razón 1: Las tecnologías obsoletas son caras e inseguras

Muchas organizaciones aún utilizan tecnologías en las que confiaron durante mucho tiempo, pero que hoy en día se consideran obsoletas y no seguras (125kHz, MIFARE Classic®, HID® iCLASS). Con el tiempo, el uso continuo de estas tecnologías conducirá a mayores costos de mantenimiento y también a dificultades en la reposición. Peor aún: estas tarjetas de control de acceso se pueden copiar fácilmente sin que usted se dé cuenta, con un equipo al que se puede acceder fácilmente en la Web. Las posibilidades de que ocurran violaciones graves de seguridad son considerables. Veamos, por ejemplo, las tarjetas de proximidad de 125 kHz, una tecnología de tarjeta que data de la década de 1980. Tan pronto como el lector RFID lee una credencial, el número se envía en formato de texto claro. Para duplicar esta tarjeta, solo se necesita un sistema que active la tarjeta para recuperar el número y escribirlo en otra tarjeta o soporte.

- Mecanismos criptográficos avanzados y certificados

- Secure Messaging EV2 para proteger contra ataques de intercalación y reproducción

- Comprobación de proximidad para combatir los ataques de retransmisión.

Otra forma de mejorar la seguridad de sus sistemas de control de acceso es implementar una topología de seguridad de extremo a extremo. Aquí es donde entran en juego los protocolos de comunicación como SSCP®. SSCP® es un estándar abierto certificado por ANSSI y que garantiza la libertad, la interoperabilidad y una mejor capacidad de respuesta ante amenazas, ¡mientras usted sigue siendo autónomo y tiene el control de su seguridad!

En resumen, si los riesgos relacionados con el uso de tecnologías obsoletas amenazan potencialmente la continuidad de su negocio, ¡le recomendamos encarecidamente que invierta en tecnologías modernas que respalden una solución de alta seguridad!

Razón 2: La gestión de sus insignias se optimiza fácilmente

La necesidad de entregar físicamente las credenciales de acceso a los usuarios, la posible pérdida de las credenciales físicas, la revocación oportuna de los derechos de acceso… la gestión de consumibles como las tarjetas de acceso puede ser un auténtico quebradero de cabeza diario.

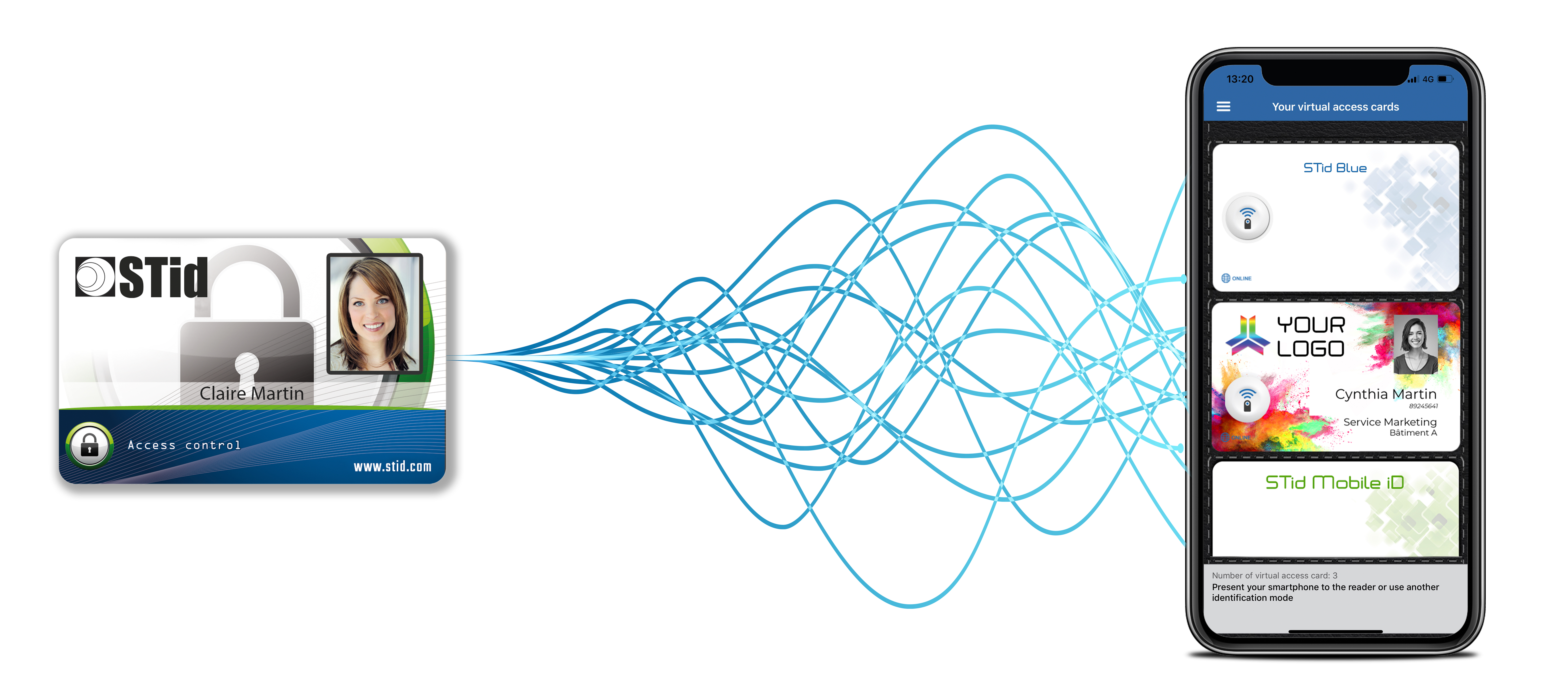

¿Por qué no considerar la digitalización de las tarjetas de acceso y comenzar a utilizar credenciales virtuales? Al transferir la credencial de acceso al teléfono inteligente de sus visitantes, subcontratistas y empleados, su organización disfrutará de los beneficios de una gestión de tarjetas simplificada, eficaz y flexible. La creación, distribución y revocación de credenciales de acceso virtual se puede ejecutar de inmediato y en cualquier momento en cualquier lugar del mundo. Las personas pueden comenzar a usar su credencial de inmediato. Y cuando sus derechos de acceso ya no son válidos, revocar la credencial es pan comido. Con la plataforma STid Mobile ID®, la credencial virtual se puede personalizar con sus colores corporativos de manera fácil y sin costo adicional.

El costo de una credencial virtual es de dos a cinco veces menor que el de una credencial física. No más consumibles, no más costos de impresión y personalización, no más costos de reciclaje, no más gastos relacionados con pérdidas o daños. En cambio, su empresa se beneficiará de economías de escala y una mayor eficiencia operativa, ¡de una manera “eco-amigable”!

Razón 3: La migración a una solución de alta seguridad es fácil

Las organizaciones a veces temen la complejidad de migrar a un sistema de alta seguridad. ¡Olvídate de este miedo! La prueba del pudín de STid está realmente en comer: ¡la gama insignia Architect® ya ha demostrado ser compatible con todos los sistemas de control de acceso! Debido a su compatibilidad con múltiples tecnologías (125 kHz, 13,56 MHz, NFC y Bluetooth®), los lectores STid permiten el uso continuo (temporal) de tecnologías de tarjetas obsoletas mientras su organización cambia gradualmente a tecnologías de alta seguridad. Una vez completada la migración, la lectura de la tecnología obsoleta se puede desactivar con facilidad.

El diseño modular de los lectores Architect® es una gran ventaja. . ¿Por qué? Un lector modular se puede adaptar a sus necesidades futuras: evolucione hacia el uso de códigos QR para facilitar el acceso de los visitantes, use su teléfono inteligente como clave de acceso, agregue una capa adicional de seguridad al integrar la biometría del teléfono inteligente. ¡Con los lectores STid Architect® se logra fácil y rápido! Esta capacidad de actualizar lectores admite escenarios de migración incluso en organizaciones empresariales que han implementado todo tipo de tecnologías de tarjetas con todo tipo de funciones y características. Este es realmente un gran beneficio en términos de protección de inversiones y gestión de la migración.

Además del aspecto tecnológico, una migración exitosa se basa en una estrecha colaboración entre todos los equipos involucrados. El resultado del proyecto de migración debe coincidir con sus necesidades y requisitos tanto como sea posible. ¿Cómo se puede lograr esto? Comienza con un análisis completo y exhaustivo de los puntos de acceso, las tecnologías en uso, los niveles de seguridad requeridos y los casos prácticos de uso. Una vez que las necesidades están claramente definidas y se establece una hoja de ruta, puede comenzar la migración tecnológica y su organización puede avanzar hacia el sistema de control de acceso de alta seguridad que mitigará con éxito los riesgos de seguridad mientras mantiene altos niveles de eficiencia operativa.

¿Necesita asegurar su acceso? Le invitamos a ponerse en contacto con nuestros equipos en Francia y en el extranjero para discutir sus proyectos de alta seguridad y cómo nuestra cartera de seguridad puede ser valiosa.

Nota original aquí: https://stid-security.com/en/en-stid-security-news/blog-us/1306-3-reasons-to-invest-in-high-security-access-control-today